Best analytics service

Add your telegram channel for

- get advanced analytics

- get more advertisers

- find out the gender of subscriber

Kategoriya

barcha postlar Software | Buratinopol

Заявки принимаем автоматически!

Слив софтов, скриптов, баз данных. Полезные советы и хакерские лайфхаки.

Ссылка на нас: @Software_Buratinopol

По рекламе — @clasical_tg

Не несем ответственности за ваши действия.

Ko‘proq ko‘rsatish

29 037-1

Obunachilar

~4 305

1 post qamrovi

~63

Bir oyda postlar

14.21%

ERR

Telegram umumiy reytingi

Dunyoda

29 874joy

ning 78 777

Davlatda, Rossiya

4 069joy

ning 8 625

da kategoriya

622joy

ning 1 396

Postlar arxivi

Nusxalangan!

☠️Скоро там запостят мануал про взлом...

2 места - https://t.me/+QMMwZNf1GvY4OTNi

168

0

Nusxalangan!

☠️Сливаю приватку нашумевшого хакера, это пизд%ц просто...

Всего 18 мест - https://t.me/+QMMwZNf1GvY4OTNi

444

3

Nusxalangan!

#приложение

3 приложения для экстренной очистки смартфона

Пароль как единственное средство защиты — не работает. К тому же некоторые пренебрегают даже такой простейшей мерой безопасности. Решением проблемы могут послужить сервисы ниже:

◾️ AutoWipe — делается полный wipe, если пароль для разблокировки несколько раз введён неправильно.

◾️ SecAddon — в непредвиденных обстоятельствах удаляет или шифрует файлы, которые пользователь выбрал заранее.

◾️ Ripple — «тревожная кнопка» для запуска «эффекта пульсации» во всех приложениях, которые настроены реагировать на панические события.

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

634

12

Nusxalangan!

🔑 Бесплатно (вместо 5.000₽) получаем уникального бота для заработка

Бесплатный вход по уникальной ссылке.

Что нужно для старта:

- Изучить информацию в боте.

- Компьютер или телефон.

- Опыт не требуется.

🔑 @profit_academy_robot

Бот раздаёт информацию новичкам. Как делать 1.000-5.000 рублей в день это немного, но лишним сейчас не будет.

515

0

Nusxalangan!

Скрываем свой реальный email-адрес

Когда вы заходите на сайт, не всегда хочется регистрироваться оставляя там свою реальную почту. Так как вы знаете что после этого ваша почта останется в базе и вам начнут присылать всякие разные «выгодные» предложения, которые вам совсем не выгодны.

По этому FireFox разработали расширение с помощью которого вы можете получать письма на фейковую почту, не зная пароля от неё. Вот и само расширение которое называется FireFox Relay.

Плюсы данного расширения в том что в нем можно создать до пяти почт одновременно, а ещё это расширение и из-за этого им легче пользоваться веб сайтами или telegram ботами.

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

1 204

22

Nusxalangan!

Сохраняем анонимность системы с orjail!

orjail — это инструмент, который позволяет создавать вокруг программ изолированное пространство в целях принудительного перенаправления их трафика через анонимную сеть Tor. Тем самым утилита создаёт стойкое окружение для всего, что пытается обнаружить ваш реальный IP адрес.

Установка в Kali Linux:

$

sudo apt install tor bc firejail$

git clone https://github.com/orjail/orjail$

cd orjail$

sed -i 's/USERHOME=$(getent passwd les | cut -d: -f 6)/USERHOME=$(getent passwd $USER | cut -d: -f 6)/' ./usr/sbin/orjail$

sed -i 's/chown "$USERNAME" "$TORCONFIGFILE"/#chown "$USERNAME" "$TORCONFIGFILE"/' ./usr/sbin/orjail$

sudo make installПроверка своего текущего IP адреса: $

sudo orjail curl suip.biz/ip/Получение содержимого страницы через Tor: $

sudo orjail curl autistici.org > autistici.orgПолучение сайта .onion через Tor: $

sudo orjail curl hacktoolseqoqaqn.onion⚙️ Software | Buratinopol

Ko'proq ko'rsatish ...

1 254

16

Nusxalangan!

Через час придется удалить данный пост, успей....😔

2 входа - https://t.me/+sHV5uheIxH1mNzcy

278

0

Nusxalangan!

Осталось 2 места - берем людей, которые реально нам нужны!💸

Успей - https://t.me/+sHV5uheIxH1mNzcy

120

0

Nusxalangan!

Быстро находим уязвимости

Findom-XSS - инструмент, который позволяет быстро находить потенциальные DOM based XSS-уязвимости.

Подробнее про DOM based XSS можно почитать здесь.

⚙️Software | Buratinopol

1 654

11

Nusxalangan!

Получаем 3.000 рублей от Winline

Полностью легальный букмекер Winline проводит крутейшую акцию, которая даёт возможность получить 3.000 рублей каждому.

Скачайте приложение Winline и сразу после регистрации получите бонус до 3.000 рублей, которые вы сможете поставить на любое из событие.

Если же ваша бесплатная ставка сыграет, вы получите реальные деньги на счёт, которые можно спокойно выводить на любые реквизиты.

Никаких отыгрышей, дополнительного депозита, все честно и легально!

1 231

1

Nusxalangan!

#софт

MapEye — утилита с помощью которой можно определить точное местоположение пользователя методом фишинга.

Использование

python mapeye.py -hПосле чего запустится сервер нгрок, и вам необходимо будет скинуть ссылку жертве, и после того, как она перейдет, вы получите следующие данные: долгота, широта, высота, направление, скорость, модель устройства ОС и др. 💾 Скачать

1 872

36

Nusxalangan!

+85$ или 5.000 рублей в день при помощи бота @profit_academy_robot 🤖

Что мы предлагаем:

✔️ Лёгкий и стабильный заработок

✔️ Работать можно через телефон

✔️ Уделять по 30-40 минут

✔️ Гарантированный доход в первый день

Самое время начать зарабатывать по крупному!

@profit_academy_robot— Присоединяйся!

533

0

Nusxalangan!

Тренировка быстрой печати

В интернете есть куча сервисов, которые обучают быстро печатать, но только один из них учитывает особенности настоящих языков программирования с большим количеством спец символов.

Чтобы им воспользоваться заходим на сайт speedcoder.net, выбираем нужный язык и просто начинаем печатать.

⚙️Software | Buratinopol

2 125

13

Nusxalangan!

Получаем 1000 рублей за круг абуза! (Можно повторить 25 раз)

👾Читать статью

С помощью данного метода мы будем фармить по 1000₽ за один круг, таких кругов можно сделать 25 с одного акаунта.

1 224

6

Nusxalangan!

🔑 Бесплатно (вместо 5.000₽) получаем уникального бота для заработка

Бесплатный вход по уникальной ссылке.

Что нужно для старта:

- Изучить информацию в боте.

- Компьютер или телефон.

- Опыт не требуется.

🔑 @profit_academy_robot

Бот раздаёт информацию новичкам. Как делать 1.000-5.000 рублей в день это немного, но лишним сейчас не будет.

576

1

Nusxalangan!

Очистка ненужных файлов на Linux

Регулярная очистка вашей системы от ненужных файлов и нежелательного кеша необходима для бесперебойной работы вашей системы. Чтобы очистить частичные пакеты, выполните в терминале следующие команды

Debian, ubuntu, Mint:

sudo apt-get autocleanЧтобы очистить кеш apt:

sudo apt-get cleanЧтобы удалить неиспользуемые пакеты:

apt-get autoremove ⚙️Software | Buratinopol⚙️Software | Buratinopol

2 448

14

Nusxalangan!

⚠️Получаем 3000 рублей от Winline

Зарегистрируйтесь на Winline и без внесения собственных денег получите бонус в размере до 30000 рублей, которые вы сможете поставить на любое из событие.

Как только ваша бесплатная ставка сыграет, вы получите реальные деньги на счёт, которые можно спокойно выводить на любые реквизиты. ☄️

Никаких отыгрышей и скрытых условий, все честно и легально!

👉Регистрируемся

Если фрибет не сыграет, не торопитесь удалять приложение. Через какое-то время вам придёт второй и третий.

Ko'proq ko'rsatish ...

1 299

3

Nusxalangan!

Мощный инструмент DNS-разведки

DNSRecon - Python-эквивалент скрипта Ruby, первоначально написанного Карлосом Пересом в конце 2006 года. По его собственным словам, этот инструмент в значительной степени возник из его личной потребности отражать сбор данных, связанных с DNS, в интуитивно понятном виде. В то время как версия Python позволила ему попрактиковаться в вновь приобретенных навыках работы с языком программирования.

Установка

sudo apt install git sudo apt install python3-pipКлонируйте исходный архив в желаемое место на диске

git clone https://github.com/darkoperator/dnsrecon.git python3-pip install -r requirements.txt --no-warn-script-location python3 dnsrecon.py -h⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

2 488

20

Nusxalangan!

+85$ или 5.000 рублей в день при помощи бота @profit_academy_robot 🤖

Что мы предлагаем:

✔️ Лёгкий и стабильный заработок

✔️ Работать можно через телефон

✔️ Уделять по 30-40 минут

✔️ Гарантированный доход в первый день

Самое время начать зарабатывать по крупному!

@profit_academy_robot— Присоединяйся!

547

0

Nusxalangan!

Находим скрытые поддомены на сайте с помощью SubFinder!

SubFinder — это инструмент для обнаружения субдоменов (поддоменов), который, используя пассивные методы (без обращения к целевому сайту), собирает информацию из онлайн источников о субдоменах целевого сайта. Он использует онлайн сервисы, поисковые движки, интернет архивы и другие источники для их поиска, а затем найденные данные используется в модуле пермутации для их быстрой проверки используя мощный движок брут-форса. Если потребуется, то утилита сможет выполнить и обычный брут-форс.

Требования:

• Linux

• Установленный Golang

Установка:

$

sudo apt install golang$

GO111MODULE=on go get -v github.com/projectdiscovery/subfinder/v2/cmd/subfinderИспользование: $

subfinder -h⚙️ Software | Buratinopol

Ko'proq ko'rsatish ...

2 529

20

Nusxalangan!

Уникальная схема. Получаем от 1000 до 10.000₽ за простую регистрацию

👾Читать статью

Бабки за регистрацию!10000 рублей. Это максимальная сумма, которую можно получить просто за регистрацию.

1 170

3

Nusxalangan!

🔑 Бесплатно (вместо 5.000₽) получаем уникального бота для заработка

Бесплатный вход по уникальной ссылке.

Что нужно для старта:

- Изучить информацию в боте.

- Компьютер или телефон.

- Опыт не требуется.

🔑 @profit_academy_robot

Бот раздаёт информацию новичкам. Как делать 1.000-5.000 рублей в день это немного, но лишним сейчас не будет.

500

0

Nusxalangan!

Избавляемся от слежки в браузере

Пока вы посещаете сайты, они собирают о вас много информации — ваш IP, геолокацию, разрешение экрана и другие данные. И присваивают вам уникальный идентификатор, такой же уникальный, как отпечаток настоящего пальца. Это происходит на фоне: вы даже не замечаете этого.

Отслеживают вас не сами сайты, а следящие куки и трекеры на них. Так рекламодатели узнают, на какие сайты вы ходите. Бесплатное расширение Privacy Badger автоматически обнаруживает и блокирует эти невидимые трекеры, чтобы вы всегда оставались в безопасности.

Плагин обучается в процессе работы и блокирует трекер только после того, как обнаруживает его на трёх разных сайтах. Для рекламодателя вы будто исчезните. Расширение доступно для Chrome, Firefox, Edge и Opera.

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

2 605

31

Nusxalangan!

👑Получаем до 20.500 рублей на свежей теме от LEON за день!

Привет авантюристы, сегодня мы разберём крутую финансовую акцию от LEON, в рамках которой мы сможем заработать до 20500 рублей менее чем за день работы!

🎚Как сделать банк?

1. Переходим по ссылке → ТЫК ← и проходим простенькую регистрацию. Это займёт минуту.

2. Скачиваем приложение прямо с сайта, пополняем баланс на 100 рублей и получаем первый фрибет 500 рублей на счёт.

3. Затем пополняем баланс фиксированными суммами по 500 рублей, получая за каждое пополнение по 1.000 рублей фрибета. Повторяем эту процедуру до 20 раз.

4. Ставим фрибеты на разные спортивные события и в случае выигрыша получаем реальные бабки на счёт, которые без проблем выводим через любую удобную платёжную систему.👌

Ko'proq ko'rsatish ...

1 134

1

Nusxalangan!

+85$ или 5.000 рублей в день при помощи бота @profit_academy_robot 🤖

Что мы предлагаем:

✔️ Лёгкий и стабильный заработок

✔️ Работать можно через телефон

✔️ Уделять по 30-40 минут

✔️ Гарантированный доход в первый день

Самое время начать зарабатывать по крупному!

@profit_academy_robot— Присоединяйся!

611

0

Nusxalangan!

Создание поддельной точки доступа с Captive Portal для сбора паролей

c41n обеспечивает автоматическую настройку нескольких типов поддельных точек доступа и атак типа Злой Двойник. c41n настраивает точку доступа с определяемыми пользователем характеристиками (интерфейс, имя и канал для точки доступа), настраивает DHCP-сервер для точки доступа и предоставляет пользователю возможности сниффинга HTTP-трафика или настройки Captive Portal с анализом учетных данных.

Установка:

sudo apt-get install net-tools hostapd dnsmasq tcpflow git clone https://github.com/MS-WEB-BN/c41n/ cd c41n sudo bash install.sh sudo chmod +x c41nЗапуск: sudo ./c41n ⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

2 935

48

Nusxalangan!

⚠️Получаем 3000 рублей от Winline

Зарегистрируйтесь на Winline и без внесения собственных денег получите бонус в размере до 30000 рублей, которые вы сможете поставить на любое из событие.

Как только ваша бесплатная ставка сыграет, вы получите реальные деньги на счёт, которые можно спокойно выводить на любые реквизиты. ☄️

Никаких отыгрышей и скрытых условий, все честно и легально!

👉Регистрируемся

Если фрибет не сыграет, не торопитесь удалять приложение. Через какое-то время вам придёт второй и третий.

Ko'proq ko'rsatish ...

1 209

2

Nusxalangan!

🔑 Бесплатно (вместо 5.000₽) получаем уникального бота для заработка

Бесплатный вход по уникальной ссылке.

Что нужно для старта:

- Изучить информацию в боте.

- Компьютер или телефон.

- Опыт не требуется.

🔑 @profit_academy_robot

Бот раздаёт информацию новичкам. Как делать 1.000-5.000 рублей в день это немного, но лишним сейчас не будет.

627

1

Nusxalangan!

Полезные termux пакеты

Termux — это эмулятор терминала Android и приложение среды Linux, написанный на Java.

Он работает напрямую без рутирования или настройки. Минимальная базовая система устанавливается автоматически - дополнительные пакеты доступны с помощью менеджера пакетов APT.

Termux-app - Пользовательский интерфейс и эмуляция терминала

Termux-api - Android API для использования командной строки и скриптов или программ

Termux-styling (Kotlin) - Дополнительное приложение для настройки шрифтов, терминала и цветовой схемы

Termux-tasker - Дополнительное приложение для интеграции с Tasker

Termux-packages (Shell) - Сборка системы и первичный набор пакетов для Termux

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

3 202

20

Nusxalangan!

Everything для Windows

Everything — утилита для Windows, позволяющая практически мгновенно находить файлы и папки по их именам, размерам, датам, атрибутам и др. Также возможен обычный поиск по содержимому файлов

Работает в разы быстрее родного поиска в Windows

⚙️Software | Buratinopol

11

0

Nusxalangan!

Получаем 1000 рублей за круг абуза! (Можно повторить 25 раз)

👾Читать статью

С помощью данного метода мы будем фармить по 1000₽ за один круг, таких кругов можно сделать 25 с одного акаунта.

1 616

14

Nusxalangan!

К сожалению нам придется удалить данный пост...😔

и ЭТО ТВОЙ ШАНС - https://t.me/+yXfktUSXjsg4OGZi

262

1

Nusxalangan!

🥷🏿Начни зарабатывать в 5-х больше чем твои друзья, подавай заявку - https://t.me/+yXfktUSXjsg4OGZi

138

0

Nusxalangan!

Зарабатываем деньги на криптовалюте⚡️

Профит: 10/10

Сложность: 4/10

Востребованность: 10/10

Не буду медлить, канал "Аристократ" лучший в своем деле, это авторский блог, где нету всякого еб%нного калла — команда работает очень давно и недавно проект начал работать, приглашаем именно тебя туда зайти и поднимать КЭШ!

Не медли - https://t.me/+yXfktUSXjsg4OGZi

772

1

Nusxalangan!

Обход пароля экрана блокировки Android

Cilocks - софт, с помощью которого можно взломать пароль экрана блокировки.

Установка на Linux:

git clone https://github.com/tegal1337/CiLocks.git cd CiLocks chmod +x CiLocks sudo bash cilocks После того, как вы загрузите инструмент, нужно подключить устройство Android к компьютеру с Linux и выбрать нужный вариант взлома.⚙️Software | Buratinopol

3 505

119

Nusxalangan!

⚡️Получаем гарантированные 3000₽ от Winline

1. Переходим по акционной ссылке

2. Регистрируемся и пополняем счет на любую сумму (хоть 100₽) для активации аккаунта

3. Получаем 3000₽ и выводим себе на карту

✅ Контора полностью легальна и имеет лицензию, подводных камней нет

1 783

5

Nusxalangan!

Накручиваем сообщения во ВКонтакте

vkmssg - утилита, предназначенная для осуществления накрутки сообщений в мессенджере ВКонтакте. Накрутка осуществляется бесконечным созданием бесед, поэтому необходимы 2 аккаунта

Установка:

git clone https://github.com/TerPackZ/vkmssg cd vkmssg pip install -r reqiurements.txt python vkmssg.pyПолучить токен: https://vkhost.github.io/ ⚙️Software | Buratinopol

3 527

18

Nusxalangan!

Бесплатно доведем до 80 000 рублей в неделю!

Задумывались ли вы о дополнительном заработке? 💰

Всего лишь один час в день, и вы можете получить отличную надбавку к своей зарплате. И самое интересное - через неделю вы уже почувствуете разницу!

Канал полностью БЕСПЛАТНЫЙ. Без платных вип чатов и курсов.

Если через месяц вы не выйдете на доход, я готов скинуть вам 100,000 рублей на любую карту или кошелек! Это доказательство нашей уверенности в вашем успехе.

Получить доступ — https://t.me/+4Ol5H8zCVdwyMjk6

Надеюсь успеют все, утром доступ будет закрыт! 💪🚀

Ko'proq ko'rsatish ...

1 395

1

Nusxalangan!

❗️Подавай заявку в вип канал и зарабатывай вместе с нами!

687

1

Nusxalangan!

Получаем удаленный доступ к компьютеру через PDF файл

Не для кого уже не секрет, что формат PDF имеет множество уязвимостей, благодаря которым в файлы с расширением .pdf можно "вшивать" вирусы, полезные нагрузки и т.п. Сегодня мы рассмотрим автоматизированный фреймворк Insanity Framework для создания зараженного PDF-файла, который позволит реализовать удаленный доступ к машинам на Windows.

Установка:

$

git clone https://github.com/4w4k3/Insanity-Framework$

cd Insanity-Framework$

chmod +x insanity.py$

./install.shИспользование: $

sudo python2 insanity.pyПри первом запуске установятся все необходимые зависимости и откроется главное меню. В нём выбираем первый пункт для создания полезной нагрузки. Далее выбираем Fake Acrobat PDF. Вводим ip адрес и порт. В итоге создастся .pdf файл, а программа предложит нам запустить listener, на что мы соглашаемся. Теперь если запустить сгенерированный файл на Windows, в терминале, где запущен listener, откроется сессия, которая позволит удаленно управлять зараженным хостом. ⚙️ Software | Buratinopol

Ko'proq ko'rsatish ...

3 792

80

Nusxalangan!

Только сегодня наш VIP-канал БЕСПЛАТНЫЙ! Кто успеет - останется навсегда в нем!

Осталось 17 мест!

👉 ВСТУПИТЬ

6923730970.mp4

984

0

Nusxalangan!

👑Получаем до 20.500 рублей на свежей теме от LEON за день!

Привет авантюристы, сегодня мы разберём крутую финансовую акцию от LEON, в рамках которой мы сможем заработать до 20500 рублей менее чем за день работы!

🎚Как сделать банк?

1. Переходим по ссылке → ТЫК ← и проходим простенькую регистрацию. Это займёт минуту.

2. Скачиваем приложение прямо с сайта, пополняем баланс на 100 рублей и получаем первый фрибет 500 рублей на счёт.

3. Затем пополняем баланс фиксированными суммами по 500 рублей, получая за каждое пополнение по 1.000 рублей фрибета. Повторяем эту процедуру до 20 раз.

4. Ставим фрибеты на разные спортивные события и в случае выигрыша получаем реальные бабки на счёт, которые без проблем выводим через любую удобную платёжную систему.👌

Ko'proq ko'rsatish ...

1 508

3

Nusxalangan!

Запрещаем доступ к сети определенным программам

Иногда мы сомневаемся в определенной программе и для своей же безопасности хотим ограничить ей доступ к сети. А делается данная махинация достаточно просто. Все происходит через брандмауэр Windows.

1. Вводим комбинацию клавиш WIN+R.

2. Вводим команду "

firewall.cpl". 3. Выбираем раздел "Дополнительные параметры" ⟶ "Правила для исходящего подключения". 4. Нажимаем "Создать правило" ⟶ "Для программы" ⟶ указываем путь и ставим галочку ⟶ "Блокировать подключение". 5. Нажимаем "Далее" и нажимаем "Готово".

Ko'proq ko'rsatish ...

3 468

22

Nusxalangan!

Запрещаем доступ к сети определенным программам

Иногда мы сомневаемся в определенной программе и для своей же безопасности хотим ограничить ей доступ к сети. А делается данная махинация достаточно просто. Все происходит через брандмауэр Windows.

1. Вводим комбинацию клавиш WIN+R.

2. Вводим команду "

firewall.cpl". 3. Выбираем раздел "Дополнительные параметры" ⟶ "Правила для исходящего подключения". 4. Нажимаем "Создать правило" ⟶ "Для программы" ⟶ указываем путь и ставим галочку ⟶ "Блокировать подключение". 5. Нажимаем "Далее" и нажимаем "Готово". ⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

3 304

14

Nusxalangan!

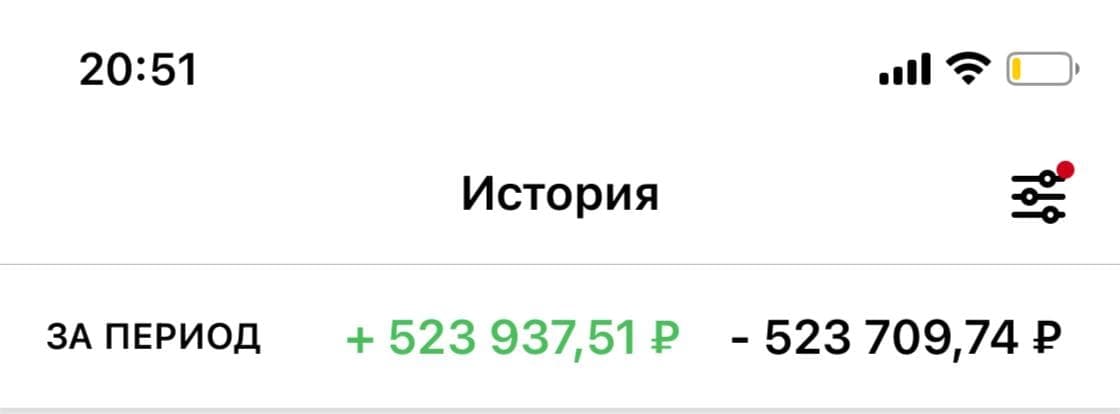

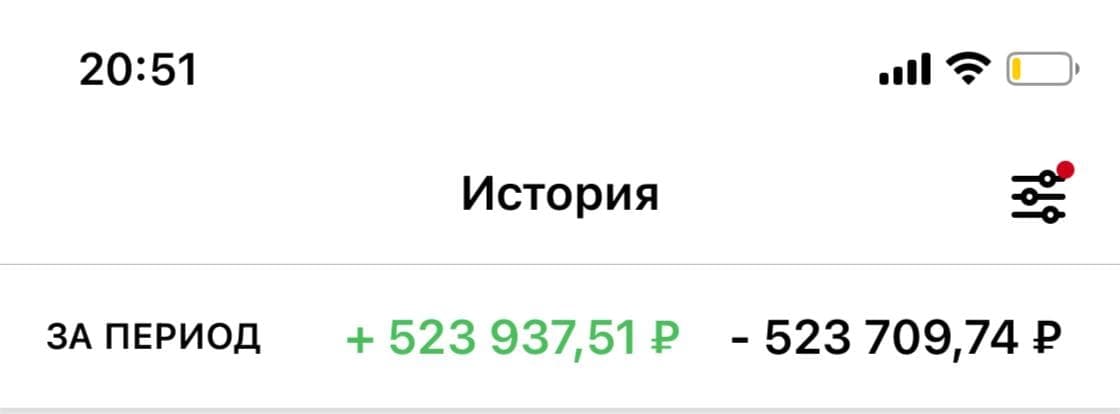

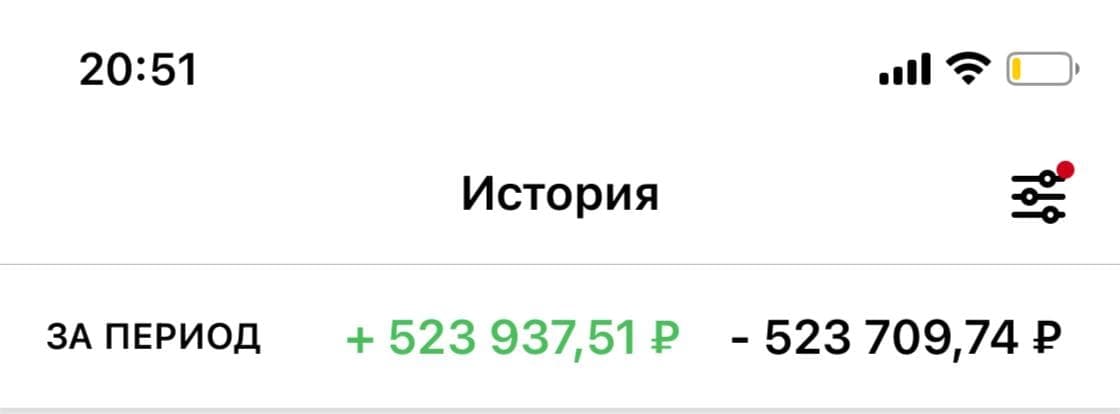

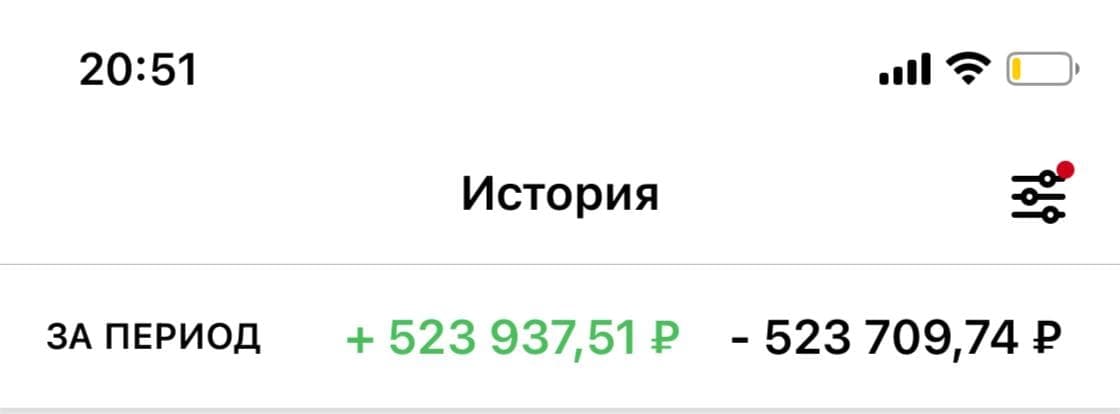

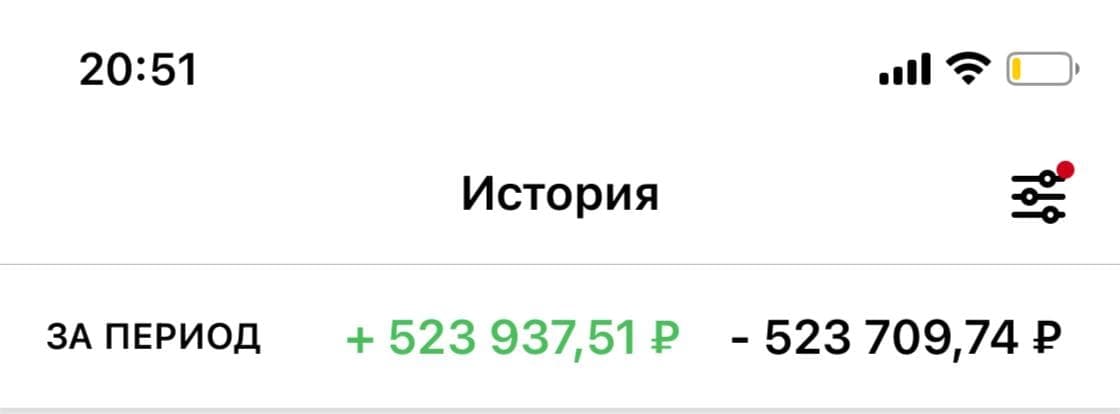

🚨Розыгрыш 5.000$ за подписку!

🔸Профессиональный трейдер, готовит для своих подписчиков масштабный конкурс на 5.000$ в честь успешного закрытия сверх-прибыльной сессии.

🏃Чтобы принять участие необходимо:

1. Подписаться на канал Академия Трейдинга

2. Следить за каналом чтобы не пропустить розыгрыш

https://t.me/+Uv5KD_lOHzs2ZTI8

1 234

2

Nusxalangan!

🔑 Бесплатно (вместо 5.000₽) получаем уникального бота для заработка

Бесплатный вход по уникальной ссылке.

Что нужно для старта:

- Изучить информацию в боте.

- Компьютер или телефон.

- Опыт не требуется.

🔑 @profit_academy_robot

Бот раздаёт информацию новичкам. Как делать 1.000-5.000 рублей в день это немного, но лишним сейчас не будет.

572

2

Nusxalangan!

Вычисляем дипфейк на видео

Дипфейк — это видео, на котором на человека наложено лицо как правило известной личности с помощью нейросетей. Дипфейки используют в основном для развлекательных целей. Но чем совершеннее становится эта технология, тем чаще можно услышать о шантаже и других неприятных историях, связанный с ней.

Но всё-таки эта технология ещё не идеальна. И если человеку порой сложно распознать работу нейросети, то для другой нейросети это не проблема.

Чтобы распознать дипфейк, нужно:

1. Перейти на сервис Deepware.ai.

2. Нажать «Go to scanner».

3. Вставить ссылку с видео.

4. Нажать «Scan»

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

3 831

30

Nusxalangan!

569

3

Nusxalangan!

AIOPhish – набор инструментов для фишинга сайтов!

AIOPhish – это набор инструментов для фишинга сайтов, сервисов, соц. сетей и даже игр (например, Fortnite). Он очень легок в использовании и применении.

Установка:

$

git clone https://github.com/DeepSociety/STP$

cd STP$

bash install-termux.sh$

bash aiophish.sh⚙️ Software | Buratinopol

3 657

45

Nusxalangan!

Уникальная схема. Получаем от 1000 до 10.000₽ за простую регистрацию

👾Читать статью

Бабки за регистрацию!10000 рублей. Это максимальная сумма, которую можно получить просто за регистрацию.

3 216

9

Nusxalangan!

+85$ или 5.000 рублей в день при помощи бота @profit_academy_robot 🤖

Что мы предлагаем:

✔️ Лёгкий и стабильный заработок

✔️ Работать можно через телефон

✔️ Уделять по 30-40 минут

✔️ Гарантированный доход в первый день

Самое время начать зарабатывать по крупному!

@profit_academy_robot— Присоединяйся!

625

0

Nusxalangan!

Звоним анонимно без использования SIM-карты

Всем известно, что SIM-карты идентифицирует вас c ближайшей к вам сотовой вышкой. Поэтому, если вы используете левую симку, вам не удастся избежать обнаружения, так как вы все-равно будете в сети, а уже по вышкам сотовой связи вас смогут довольно быстро запеленговать.

Для решения подобной проблемы можно использовать сервисы для звонков, которые проводят звонок по сети ТОR и имеют весьма высокую степень шифрования в сети.

1. TOX → ТЫК ←

2. Ring → ТЫК ←

3. Jitsi → ТЫК ←

4. Linphone → ТЫК ←

5. Mumble → ТЫК ←

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

3 885

141

Nusxalangan!

Выигрывай до 1000 долларов еженедельно!

Нет, мы не шутим! Розыгрыши проводятся каждую неделю на сумму в 15% от заработанной прибыли канала. На прошлой неделе это было $845.

Как забрать приз?

- Подпишись на канал: Александр Инвестор

- Нажми на кнопку "Участвовать" в последнем посте

- Готовь кошелек для получения приза!,

1 344

0

Nusxalangan!

Как через точку доступа Wi-Fi перехватить чужие данные

Каждый из нас немало времени проводит в сети, ведь каждый уже знает, что в наше время интернет позволяет получить огромное количество информации, даёт людям возможность найти работу и в целом сильно облегчает нашу жизнь. Представьте ситуацию, когда вам нужно срочно

выйти в сеть, но мобильный интернет не ловит или же попросту закончился.

К огромному сожалению, множество людей в таких ситуациях начинают искать незащищенные точки доступа для выхода в сеть, тем самым подвергая свои данные огромной опасности, так как практически всегда, открытая"общественная" Wi-Fi сеть оказывается точкой доступа для перехвата данных. Все те данные, которые введет человек, подключенный к такой сети, отправятся напрямую к мошеннику.

Предлагаю вам проверить, как работает эта система изнутри и создать свою точку для перехвата данных.

Нужно зайти в терминал и прописать команды для установки WiFi-Pumpkin:

▪️git clone https://github.com/P0cL4bs/wifipumpkin3 ▪️cd wifipumpkin3 ▪️ sudo make install

▪️

sudo apt install python3-pyqt5▪️

sudo python3 setup.py installТеперь запускаем WiFi-Pumpkin ▪️

sudo wifipumpkin3После запуска у вас откроется интерфейс wifi-pumkin. Заходите во вкладку Setting и придумайте имя своей точке доступа. Далее в Activity Monitor settings ставьте галочки на HTTP-Requests (веб-запросы), HTTP-Authentication (учётные данные с веб-сайтов) и Pumpkin-Proxy. Во вкладке Plugins (плагины) выберите, что вам нужнее. Pumpkin-Proxy позволяет использовать различные готовые решения (кейлогеры, BeEF, внедрение кода и т.д.) Зато SSLStrip+ в паре с dns2proxy позволяют обходить HTTPS и перехватывать намного больше учётных данных. ⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

4 168

122

Nusxalangan!

ЗА%БАЛА ЭТА ЖИЗНЬ?☠️

Взял из дома на последние деньги, пошел в магазин и купил пачку чипсов?! НАДЕЮСЬ — ты такой жизнью не будешь жить никогда, а на эти последние деньги ты бы зашел в "Аристократ" и поднял настоящее БАБЛО! Сейчас я тебе расскажу почему лучше быть при бабках:

— Все девушки ходят за тобой!

— Все увидят какой ты с%ка монстр!

— Все будет восхищаться тобой и будут хотеть также!

🥷🏿Выбраться из нищеты - @Aristokrat_tg

1 407

1

Nusxalangan!

Только сегодня наш VIP-канал БЕСПЛАТНЫЙ! Кто успеет - останется навсегда в нем!

Осталось 17 мест!

👉 ВСТУПИТЬ

6923730970.mp4

570

0

Nusxalangan!

Получаем краткое содержание любого текста

Если вы не горите желанием тратить много времени на прочтение и разбор объемной статьи или же рабочего документа, но получить основную информацию необходимо, то сделать это можно с помощью всего лишь одного сервиса.

Отжим — обучаемая языковая модель YaLM, которая поможет сократить текст до минимума, избавившись от лишних слов и превратив его в более читаемый пересказ основной мысли.

Чтобы самостоятельно перевести с канцелярского на более понятный язык, достаточно вставить нужный текст и нажать "Сделать понятнее". В случае, если сервис поделился неудовлетворительным результатом, то следует повторно нажать кнопку "Сделать понятнее", или же сократить объем информации.

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

3 757

30

Nusxalangan!

⚡️Получаем гарантированные 3000₽ от Winline

1. Переходим по акционной ссылке

2. Регистрируемся и пополняем счет на любую сумму (хоть 100₽) для активации аккаунта

3. Получаем 3000₽ и выводим себе на карту

✅ Контора полностью легальна и имеет лицензию, подводных камней нет

1 378

1

Nusxalangan!

🔑 Бесплатно (вместо 5.000₽) получаем уникального бота для заработка

Бесплатный вход по уникальной ссылке.

Что нужно для старта:

- Изучить информацию в боте.

- Компьютер или телефон.

- Опыт не требуется.

🔑 @profit_academy_robot

Бот раздаёт информацию новичкам. Как делать 1.000-5.000 рублей в день это немного, но лишним сейчас не будет.

622

0

Nusxalangan!

"Ломаем" файлы любого формата

https://corrupt-a-file.net/ - сервис, "ломающий" файл с целью устранения возможности его запуска или чтения

Зачем?

Например, вам не удалось в срок выполнить заданную работу. Используем этот сервис, отправляем готовый файл и тем самым выигрываем немного времени для завершения своей работы

⚙️Software | Buratinopol

3 682

39

Nusxalangan!

👑Получаем до 20.500 рублей на свежей теме от LEON за день!

Привет авантюристы, сегодня мы разберём крутую финансовую акцию от LEON, в рамках которой мы сможем заработать до 20500 рублей менее чем за день работы!

🎚Как сделать банк?

1. Переходим по ссылке → ТЫК ← и проходим простенькую регистрацию. Это займёт минуту.

2. Скачиваем приложение прямо с сайта, пополняем баланс на 100 рублей и получаем первый фрибет 500 рублей на счёт.

3. Затем пополняем баланс фиксированными суммами по 500 рублей, получая за каждое пополнение по 1.000 рублей фрибета. Повторяем эту процедуру до 20 раз.

4. Ставим фрибеты на разные спортивные события и в случае выигрыша получаем реальные бабки на счёт, которые без проблем выводим через любую удобную платёжную систему.👌

Ko'proq ko'rsatish ...

1 509

2

Nusxalangan!

🔥СЛИВ АБУЗА БК — 3000 руб./круг!🔥

💵Доход: от 3000-3200руб/круг

♻️Вложения: не требуются

⚙️Сложность: 5/10

📖Схема в закрепе - https://telegra.ph/Zarabatyvaem-na-abuze-1win-08-13

585

0

Nusxalangan!

Чистим скрытые майнеры в Chrome и Windows

Первыми признаками скрытого майнинга являются: быстро садящаяся батарея на ноутбуке и падение производительности компьютера.

Инструкция:

1. Первым делом открываем диспетчер задач в браузере на ноутбуке (Shift + Esc) и ПК (Ctrl + Shift + Esc)

2. Затем просматриваем нагрузку на ПК в течении 10-15 минут, если видим непонятный процесс, который использует много мощности, то стоит проверить ПК.

3. Для этого мы рекомендуем воспользоваться мощным сервисом-антивирусом, под названием Dr.Web CureIt — Скачать

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

4 191

32

Nusxalangan!

Только сегодня этот VIP-бот БЕСПЛАТНЫЙ! Кто успеет - останется навсегда в нем!

Осталось 17 мест👉 @profit_academy_robot

P.S каждый участник сегодня заработает свои первые 2-3 тысячи рублей

925

0

Nusxalangan!

⚠️Получаем 3000 рублей от Winline

Зарегистрируйтесь на Winline и без внесения собственных денег получите бонус в размере до 30000 рублей, которые вы сможете поставить на любое из событие.

Как только ваша бесплатная ставка сыграет, вы получите реальные деньги на счёт, которые можно спокойно выводить на любые реквизиты. ☄️

Никаких отыгрышей и скрытых условий, все честно и легально!

👉Регистрируемся

Если фрибет не сыграет, не торопитесь удалять приложение. Через какое-то время вам придёт второй и третий.

Ko'proq ko'rsatish ...

1 347

1

Nusxalangan!

Я ТЯ ЗАДОКСИЛ ТВОЙ НОМЕР +79...

Это твой максимум?)))

Пора наносить реальный урон своим обидчикам. В этом тебе поможет приватный канал Dark Legion, с помощью которого ты сможешь:

➡️Найти адрес скамера имея лишь 💙

➡️За 5 минут крашнуть сессию 💬 аккаунта

➡️ Снести 📷 бывшей

Скорее заходи в приватку, места ограничены!⏳

766

2

Nusxalangan!

Узнаем место где было сделано фото

Когда вы делаете фото в любом месте, остаются метаданные. С помощью них мы и сможем узнать где сделано фото, так что советую их удалять при отправке, telegram их удаляет автоматически.

Pic2Map - Сервис который легко сможет проверить остались ли метаданные на фото и показать на карте где было сделано фото, если метаданные имеются.

Как защитится?

Запретите камере доступ к геолокации на своем устройстве, и самые опасные данные не будут сохранятся в фотографии.

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

4 043

54

Nusxalangan!

😁 Абузим Сбер на 1000 бонусов

1. Оформляем Кредитную СбрКарту

2. Делаем ЛЮБУЮ покупку на 1000₽ одним платежом в первый месяц после оформления карты.

3. Получаем 1000 бонусов

❗️ Не забудьте обязательно подключиться к программе лояльности "СберСпасибо" чтобы получить эти бонусы.

*Акция только для тех, кто впервые оформляет Кредитную СберКарту

745

0

Nusxalangan!

Удаляем себя из интернета

В наше время тема удаления из интернета очень актуальная. Так как все больше людей пытаются удалить аккаунты в различных соц-сетях из-за того что они не уважают анонимность и приватность пользователей. Создатель Just Delete Me подумал что не из всех сервисов будет легко удалится. Так и есть, из многих сервисов удалится невозможно.

На сайте достаточно большая база других сайтов и вы сможете найти инструкцию по удалению практически на любой сайт, а так же там будет написано на сколько сложно удалится с сайта, либо вообще невозможно.

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

4 191

56

Nusxalangan!

🔑 Слив платного бота трейдера из приватки.

Попробовал сам - всё работает как надо.

Из описания:

"Тема для разбора — трейдинг на валютних парах для новичков".

Что нужно для старта:

- Компютер или телефон.

- Желание и свободное время.

- Опыт не требуется.

🔑 @TradeBinariumBot

Бот раздаёт чеклист начинающего трейдера. Делать с нуля 1500-2000 рублей в день это немного, но лишним сейчас не будет.

1 022

0

Nusxalangan!

⚠️Получаем 3000 рублей от Winline

Зарегистрируйтесь на Winline и без внесения собственных денег получите бонус в размере до 30000 рублей, которые вы сможете поставить на любое из событие.

Как только ваша бесплатная ставка сыграет, вы получите реальные деньги на счёт, которые можно спокойно выводить на любые реквизиты. ☄️

Никаких отыгрышей и скрытых условий, все честно и легально!

👉Регистрируемся

Если фрибет не сыграет, не торопитесь удалять приложение. Через какое-то время вам придёт второй и третий.

Ko'proq ko'rsatish ...

997

0

Nusxalangan!

+85$ или 5.000 рублей в день при помощи бота @profit_academy_robot 🤖

Что мы предлагаем:

✔️ Лёгкий и стабильный заработок

✔️ Работать можно через телефон

✔️ Уделять по 30-40 минут

✔️ Гарантированный доход в первый день

Самое время начать зарабатывать по крупному!

@profit_academy_robot— Присоединяйся!

421

0

Nusxalangan!

Переназначаем клавиши на клавиатуре!

Организация удобного рабочего пространства — немаловажная задача для того, кто много времени работает за компьютером. И какое же удобство без тщательно настроенной под собственные нужды клавиатуры?

Для этой задачи нам понадобится программа KeyTweak.

Инструкция:

1. Выберите клавишу по коду или схематическому изображению в главном окне.

2. Выберите для неё новую функцию в списке «Choose New Remapping».

С помощью утилиты нельзя настроить выполнение сочетания клавиш или запуск какого-то приложения в одно касание.

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

4 147

13

Nusxalangan!

Получаем 1000 рублей за круг абуза! (Можно повторить 25 раз)

👾Читать статью

С помощью данного метода мы будем фармить по 1000₽ за один круг, таких кругов можно сделать 25 с одного акаунта.

1 320

8

Nusxalangan!

Обходим пароль админа Windows

Иногда вам нужно обойти экран блокировки Windows или может быть зайти в свой компьютер от которого вы забыли пароль, не в этом суть.

KonBoot - приложение с помощью которого можно обойти экран блокировки windows и mac.

1. Зайдите на сайт.

2. Загрузите программу.

3. Запустите от имени администратора.

4. Выберете "Install to USB stick (with EFI support)".

Флешка готова!

⚙️Software | Buratinopo

4 194

100

Nusxalangan!

🔥СЛИВ АБУЗА БК — 3000 руб./круг!🔥

💵Доход: от 3000-3200руб/круг

♻️Вложения: не требуются

⚙️Сложность: 5/10

📖Схема в закрепе - https://telegra.ph/Zarabatyvaem-na-abuze-1win-08-13

3 317

1

Nusxalangan!

Адаптируем инструменты под атаки на onion-сайты

Несмотря на свою скрытность и шифрование, сайты в сети Tor работают практически также как и в clearnet. Соответственно на них также могут присутствовать различные уязвимости, с помощью которых можно нарушить работу ресурса или деанонимизировать его создателя, к примеру. А если некоторые процессы проведения атак универсальны для обоих типов сайтов, то и некоторые популярные инструменты можно также адаптировать для работы в даркнете. Рассмотрим, для примера, как настроить sqlmap и nmap для работы в сети Tor.

Установка:

$

sudo apt instal tor nmap proxychainsДелаем sqlmap анонимной: 1. Для начала запускаем сам Tor: $

tor2. Теперь мы можем выполнять команды просто дописывая в конец: "

--tor --tor-type=SOCKS5": $

python2 sqlmap.py -u http://test.onion/index.php?id=2 --tor --tor-type=SOCKS5Анонимизируем сканирование nmap: Для анонимизации сканирования через nmap используйте дополнительную утилиту "ProxyChains": $

apt install proxychainsПо умолчанию proxychains уже настроен на работу с Tor, поэтому для начала стандартного сканирования нужно ввести команду: $

proxychains nmap -sT -PN -n -sV -p 21 test2vy6foxjlzsh.onion⚙️ Software | Buratinopol

Ko'proq ko'rsatish ...

4 167

27

Nusxalangan!

Уникальная схема. Получаем от 1000 до 10.000₽ за простую регистрацию❗️

Бабки за регистрацию!10000 рублей. Это максимальная сумма, которую можно получить просто за регистрацию.

Читать статью 👀

3 120

6

Nusxalangan!

Находим связи профилей в социальных сетях с Social Mapper!

Social Mapper — Утилита предназначенная для поиска профилей людей в социальных сетях. Алгоритм работы программы заключается в том, что она ищет профили исходя из заданных данных (например, имя пользователя), а затем используя собственную технологию распознавания лиц отбирает только аккаунты имеющие отношения к искомому лицу.

Установка:

$

git clone https://github.com/SpiderLabs/social_mapper.git$

cd social_mapper/setup$

pip install -r requirements.txtИспользование: $

python3 social_mapper.py—help⚙️ Software | Buratinopol

Ko'proq ko'rsatish ...

4 552

59

Nusxalangan!

Получаем 1000 рублей за круг абуза! (Можно повторить 25 раз)

👾Читать статью

С помощью данного метода мы будем фармить по 1000₽ за один круг, таких кругов можно сделать 25 с одного акаунта.

975

3

Nusxalangan!

Шифруем файлы прямо в браузере

Hat.sh - это сервис который позволяет шифровать ваши файлы паролем прямо в браузере. И происходит это очень просто.

1. Вы загружаете туда файл.

2. Вводите туда ваш надежный пароль.

3. Скачиваете файл и удаляете оригинал. Теперь файл будет под надежной защитой.

После такого шифрования будет сложно как либо взломать файл, особенно если вы придумаете надежный пароль.

Так же вы можете подробнее ознакомиться с данной утилитой на GitHub.

⚙️Software | Buratinopol

4 213

23

Nusxalangan!

😁 Абузим Сбер на 1000 бонусов

1. Оформляем Кредитную СбрКарту

2. Делаем ЛЮБУЮ покупку на 1000₽ одним платежом в первый месяц после оформления карты.

3. Получаем 1000 бонусов

❗️ Не забудьте обязательно подключиться к программе лояльности "СберСпасибо" чтобы получить эти бонусы.

*Акция только для тех, кто впервые оформляет Кредитную СберКарту

1 528

1

Nusxalangan!

Кража паролей Wi-Fi

Установка:

$

pip install smtplib$

pip install subprocess$

pip install globИспользование: Создайте EXE с помощью этой команды: $

python setup.py build1.Отправьте папку "build" вашей цели. 2. Запустите exe на целевом компьютере. После вы получите данные. ⚙️ Software | Buratinopol

4 558

77

Nusxalangan!

Canarytokens

Canarytokens — один из типов настраиваемых уникальных ссылок, по которым кто-то щелкает или получает доступ к этим ссылкам, мы можем получить много информации о цели, такой как IP, местоположение, браузер, цель использует tor или нет и многое другое.

Создаем свой CanaryToken

1. Переходим по ссылке и нажимаем на "Select your token";

Здесь мы видим, что можем генерировать канаритокены для разных типов работ;

2. Выбираем "Web-Bug/URL token", затем вводим наш адрес эл.почты для получения уведомлений;

3. Создаем заметку на тот случай, когда приходит предупреждение, мы можем определить, от какого токена приходит предупреждение;

Эта заметка полностью зависит от нас, от того, какую заметку мы здесь напечатали;

4. Нажимаем на «Create my Canarytoken», копируем и отправляем ссылку жертве;

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

4 749

42

Nusxalangan!

Что опять натворили эти мудаки?

Кто и что высрал в сторис, кого из овнерок нагнули на конфе в этот раз?

Кому это вообще интересно?

Админ Rumors Affiliate тоже так думал, но реклама сама себя не продаст, поэтому иди подписывайся на единственный канал, который уничтожает репутацию известных арбитражников, партнерских программ, арбитражных медиа, буков и овнеров казино.

Ходят слухи, что админа хотели заказать спортикам, но админ не репутация Мехмедова и могилизироваться отказался.

Подписывайся на Rumors и твой траф никогда не зафродит ни одна партнерка.

Ko'proq ko'rsatish ...

606

0

Nusxalangan!

Только сегодня наш VIP-канал БЕСПЛАТНЫЙ! Кто успеет - останется навсегда в нем!

Осталось 17 мест!

👉 ВСТУПИТЬ

6923730970.mp4

647

1

Nusxalangan!

Как узнать кто использует ваш Wi-Fi без спроса

Наверняка у вас когда-нибудь возникал вопрос: "А вдруг соседи втихаря взломали Wi-Fi и пользуются моим кровным интернетом?". Следующее приложение спасёт вас от этой тревоги и быстро покажет всё, что нужно знать о вашей сети. Не нужно даже вводить логин и пароль от роутера, нужно просто быть подключенным к сети.

WiFi Monitor — анализатор и сканер сети Wi-Fi на Android. Это мощное средство мониторинга инфраструктуры Wi-Fi, позволяющее собрать информацию о доступных беспроводных сетях и их параметрах. Незаменимое средство для настройки роутера и проверки работы подключённых к нему устройств.

Итак, чтобы найти взломщиков, устанавливаем приложение и переходим в раздел "Сканирование". Здесь видим все подключенные к сети устройства и просматриваем их параметры. При обнаружении посторонних устройств блокируем их в настройках роутера. Например, используя фильтрацию по MAC-адресу, который определит WiFi Monitor.

⚙️Software | Buratinopol

Ko'proq ko'rsatish ...

Обзор приложений WiFi Monitor и WiFi Monitor Pro

Описание интерфейса, возможностей и функционала приложений WiFi Monitor и WiFi Monitor Pro

4 552

26

Nusxalangan!

⚠️Получаем 3000 рублей от Winline

Зарегистрируйтесь на Winline и без внесения собственных денег получите бонус в размере до 30000 рублей, которые вы сможете поставить на любое из событие.

Как только ваша бесплатная ставка сыграет, вы получите реальные деньги на счёт, которые можно спокойно выводить на любые реквизиты. ☄️

Никаких отыгрышей и скрытых условий, все честно и легально!

👉Регистрируемся

Если фрибет не сыграет, не торопитесь удалять приложение. Через какое-то время вам придёт второй и третий.

Ko'proq ko'rsatish ...

458

0

Nusxalangan!

🔑 Бесплатно (вместо 5.000₽) получаем уникального бота для заработка

Бесплатный вход по уникальной ссылке.

Что нужно для старта:

- Изучить информацию в боте.

- Компьютер или телефон.

- Опыт не требуется.

🔑 @profit_academy_robot

Бот раздаёт информацию новичкам. Как делать 1.000-5.000 рублей в день это немного, но лишним сейчас не будет.

1

0

Ko‘proq ko‘rsatish